Cyberbezpieczeństwo - bezpieczeństwo systemów informatycznych

Stwórz cyberbezpieczne miejsce pracy dla Twojego zespołu

Zbuduj kompleksowy system bezpieczeństwa IT w dobie rosnących zagrożeń świata wirtualnego. Zagwarantuj najwyższy poziom ochrony zasobów w warstwie fizycznej i programowej. Skorzystaj wsparcia specjalistów w dziedzinie bezpieczeństwa IT, aby skutecznie zarządzać ryzykiem związanym z zagrożeniami i nie paść ofiarą ataków. Dynamicznie zmieniający się krajobraz cyberzagrożeń zmusza organizacje do ciągłego rozwoju systemów zabezpieczeń. Dzięki szerokiej palecie rozwiązań z zakresu usługi cyberbezpieczeństwa, pomagamy w zapewnieniu ochrony przed zagrożeniami w każdej płaszczyźnie, w której taka ochrona jest niezbędna.

Zlokalizujemy słabe punktu w zabezpieczeniach.

Wskażemy niezbędne obszary rozwoju systemów cybersecurity.

Wdrożymy rozwiązania podnoszące poziom ochrony.

Podniesiemy jakość i bezpieczeństwo środowiska.

Opracujemy scenariusze utrzymania wysokiej dostępności.

Zapewnimy wsparcie w rozwoju systemów.

Zadbaj o bezpieczeństwo systemów informatycznych, skutecznie chroniąc je przed cyberzagrożeniami

Wykonaj szczegółową analizę posiadanych zabezpieczeń

Szczegółowa weryfikacja stanu zabezpieczeń pozwala na utworzenie długofalowego planu ich rozwoju tak, aby pod względem jakości odpowiadały ewoluującym zagrożeniom, a jednocześnie trafiały w oczekiwania i możliwości Twojej firmy bezpieczeństwa informatyczneg. Na podstawie oceny infrastruktury IT oraz charakterystyki pracy przedsiębiorstwa pomagamy określić zakres kluczowych zagrożeń, przed jakimi należy się chronić i wdrożyć adekwatne rozwiązania zabezpieczające w ramach usługi cyberbezpieczeństwa.

Badanie poziomu bezpieczeństwa IT wraz z opracowaniem planu rozwoju

Analiza

Analiza

Zespół specjalistów OPTeam zbada i przeanalizuje Twój system bezpieczeństwa informatycznego.

Weryfikacja

Weryfikacja

Zweryfikuje wdrożone polityki bezpieczeństwa IT oraz związaną z tym dokumentację.

Ocena

Ocena

Oceni, czy środowisko jest właściwie zabezpieczone i nie podlega znanym podatnościom.

Analiza bezpieczeństwa sieci przewodowej i bezprzewodowej

Inżynierowie przeanalizują konfigurację sieci przewodowej oraz bezprzewodowej oraz wykonają precyzyjne pomiary sieci w celu weryfikacji czy aktualny jej stan zapewnia odpowiedni poziom zabezpieczeń.

Utwórz wysokodostępną infrastrukturę informatyczną

Bezpieczeństwo IT oznacza nie tylko odporność na ataki, ale również zdolność do utrzymania wysokiej dostępności zasobów i usług, jakie środowisko dostarcza swoim użytkownikom. Dlatego pomagamy w zabezpieczeniu systemów informatycznych nie tylko przed cyberprzestępcami, ale również przed zdarzeniami losowymi i niespodziewanymi awariami. Zapewnimy takie rozwiązania, dzięki którym kontynuowanie pracy nie będzie problemem, niezależnie od okoliczności.

Analiza systemu kopii zapasowej

Dzięki szczegółowej analizie systemu kopii zapasowej i próbnemu odzyskaniu zasobów z backupu odpowiadamy na pytanie czy system zapewni dostępność usług w przypadku awarii.

Utworzenie planu Disaster Recovery

Opracowany specjalnie dla Twojej organizacji plan DR to zbiór narzędzi i procedur niezbędnych do przywrócenia systemów do pracy w przypadku globalnej awarii środowiska.

Zewnętrzny punkt kopii zapasowej

Zewnętrzny punkt kopii zapasowej wraz z usługą testowego odzyskania pozwala na utworzenie kompleksowego systemu backupu, zapewniając wysoką dostępność Twoich systemów.

Zadbaj o zabezpieczenia systemów informatycznych

Mechanizmy bezpieczeństwa IT nie mogą utrudniać codziennej pracy, ale jednocześnie muszą stworzyć sterylne i bezpieczne miejsce do realizacji celów biznesowych. Jako użytkownicy mamy pełną świadomość wyzwań stawianych przez kolejne, coraz bardziej wysublimowane formy ataków. Jako administratorzy wiemy, w jaki sposób przed nimi chronić w ramach usługi cyberbezpieczeństwa.

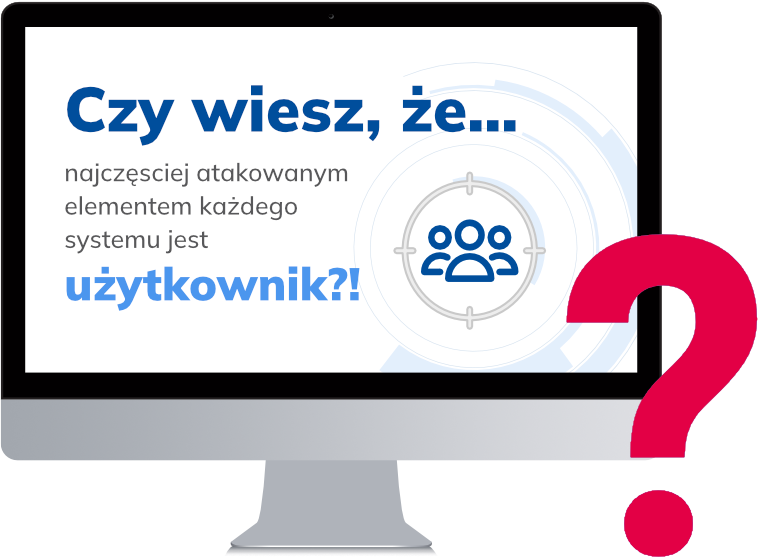

Badanie świadomości użytkowników i szkolenia

Dzięki weryfikacji wiedzy pracowników w zakresie zabezpieczenia systemów informatycznych możemy stworzyć dopasowany do ich potrzeb zestaw szkoleń, podnosząc przy tym świadomość niebezpieczeństw i wdrażając dobre praktyki pracy w cyfrowym świecie.

Uwierzytelnianie wieloskładnikowe (MFA)

Technologia uwierzytelniania wieloskładnikowego sprawia, że pracownicy nie muszą stosować skomplikowanej i uciążliwej polityki haseł, a w zamian uzyskują wyższy poziom ochrony.

Zarządzanie bezpieczeństwem urządzeń końcowych (EDR)

Analityka zachowań użytkowników ze zautomatyzowaną odpowiedzią to element niezbędny do stworzenia kompleksowego systemu bezpieczeństwa Twojego zespołu.

Bezpieczeństwo urządzeń mobilnych (MDM)

Narzędzia do zarządzania flotą urządzeń mobilnych gwarantują minimalizację ryzyk związanych z coraz popularniejszymi atakami na te narzędzia.

Stwórz kompleksowy system bezpieczeństwa IT

Zarządzanie bezpieczeństwem informatycznym w organizacji wymaga szeregu narzędzi dających nam wgląd w infrastrukturę oraz zapewniających właściwe funkcjonalności i mechanizmy, niezbędne do utrzymania wysokiej jakości i sterylności systemów. Wspólnie z naszym zespołem specjalistów dobierzemy rozwiązania, które pomogą Ci osiągnąć wysoki poziom ochrony w ramach usługi cyberbezpieczeństwa.

Zarządzanie dostępem (NAC, PAM, IAM)

Zestaw narzędzi służących do kontroli dostępu do zasobów umożliwia wdrożenie architektury zerowego zaufania w Twoim środowisku.

Systemy monitorowania środowiska i reagowania na zagrożenia (XDR, SIEM, SOAR)

Szczegółowa analiza stanu infrastruktury oraz ruchu sieciowego to podstawowy mechanizm procesu przeciwdziałania atakom.

Zabezpieczenie brzegu sieci (UTM, NGFW)

Zabezpieczenie komunikacji między środowiskiem lokalnym, a systemami zewnętrznymi pozwala zapobiegać licznym atakom na nasze zasoby.

Bezpieczeństwo aplikacji WEB oraz infrastruktury chmurowej

Ze względu na to, że aplikacje WEB oraz środowiska chmurowe są szczególnie narażone na ataki, ich zabezpieczenie staje się koniecznością.

Systemy szyfrowania danych

Dzięki szyfrowaniu komunikacji w ruchu między infrastrukturami istnieje możliwość minimalizacji ryzyka wycieku danych.

Zadbaj o bezpieczeństwo fizyczne Twojej infrastruktury

Nawet najwyższej klasy zabezpieczenia sieci i zasobów serwerowych nie uchronią w sytuacji, w której nasz sprzęt zostanie wykradziony z serwerowni. Atakom na warstwę sprzętową naszej infrastruktury pomaga zapobiegać szeroka gama rozwiązań bezpieczeństwa fizycznego: system kontroli dostępu, system zasilania gwarantowanego, monitoring i utrzymanie parametrów środowiskowych, monitoring wizyjny, systemy gaszenia.

Dlaczego warto zadbać o bezpieczeństwo IT?

- Wiedza na temat występujących cyberzagrożeń i możliwość zabezpieczenia przed nimisystemów informatycznych i całej infrastruktury organizacji.

- Identyfikacja kluczowych zagadnień w organizacji pomagająca w skutecznym zapobieganiu cyberatakom i zwiększeniu bezpieczeńśtwa IT.

- Możliwość stworzenia planu cyberbezpieczeństwa opartego o prawidłowe procedury i rozwiązania zapewniajace bezpieczeństwo sieciowe i systemów informatycznych.

- Dobór odpowiednich rozwiązań technicznych i systemów bezpieczeństwa informatycznegi, dzięki którym organizacja skutecznie ochroni się przed cyberatakami.

- Ograniczenie do minimum wystąpienia ataku hakerskiego i związanych z tym konsekwencji, również finansowych.